Вирусы в картинках с расширением jpeg: особенности и меры предосторожности

Недавно компания Eset, специализирующаяся на создании антивирусного ПО сообщила об появлении нового троянского вируса, который маскируется под картинки в формате .jpg. То есть защифрованные вирусы jpeg расширением

Содержание:

Вирусы jpeg

Как работают вирусы jpeg?

Распространение осуществляется через сообщения e-mail. Жертва получает письмо с картинками из вложения. При попытке открыть эти изображения пользователь даёт возможность трояну проникнуть на ПК. Сам файл изображения, судя по его расширению .exe, является исполняемым файлом с вредоносным кодом, а не самим трояном.

Целью действия вредоносного ПО является похищение личных данных пользователя, в частности его паролей из e-mail. Он способен делать скриншоты рабочего стола и передавать своему создателю информацию о логинах и паролях жертвы. Вирус также интересуют данные для авторизации в социальных сетях и платёжных системах.

Вирус старается предельно скрыть свою «работу», чтобы не дать пользователю себя выявить и уничтожить. С этой целью блокируется доступ к редактору реестра, панели управления и диспетчеру задач.

Как удалить вирус

Аккуратные и внимательные пользователи не попадутся на столь простую уловку, как письмо от неизвестного адресата с вредоносным файлом. Антивирусы, как правило, своевременно предупреждают о запуске исполняемых файлов из e-mail либо браузера. Однако если вы всё-таки заразились, то ниже приведённый текст будет вам весьма полезен.

Поскольку изображение повреждено, его тело придётся удалять на базе регулярных выражений. Детальный осмотр jpg и png файлов выявил модификации вирусов. То есть они не все были одинаковыми. Иногда во время записи на новое изображение тело вируса видоизменялось. Причём менялся конец, название переменных, что делает его удаление весьма сложной задачей.

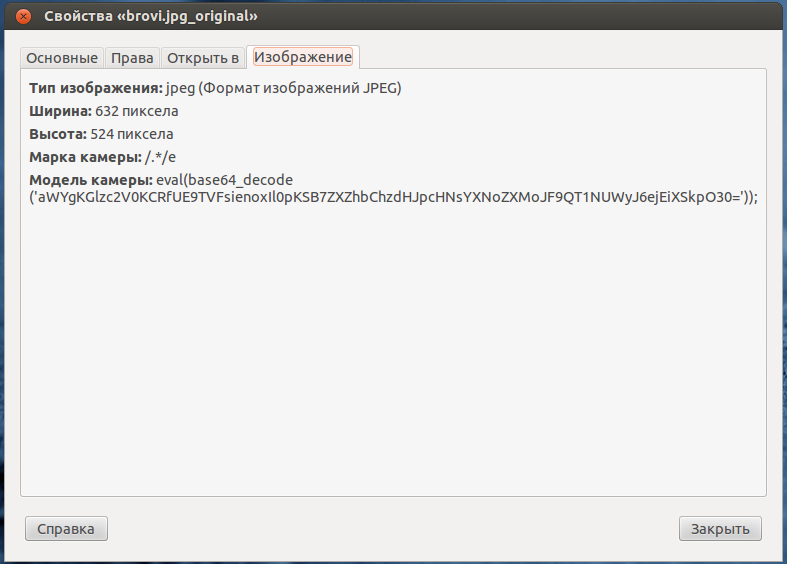

Чтобы избавиться от проблемы, следует найти место, где сохраняется вредоносное ПО даже после изменения изображения. Это место, как правило, . EXIF - сопутствующие данные о картинке. Здесь содержится информация о том, на что сделано фото, в каких условиях и т. д. Данный момент следует модернизировать.

Посмотрите, что там написано и сравните с данными первого фото, сделанного с помощью фотоаппарата.

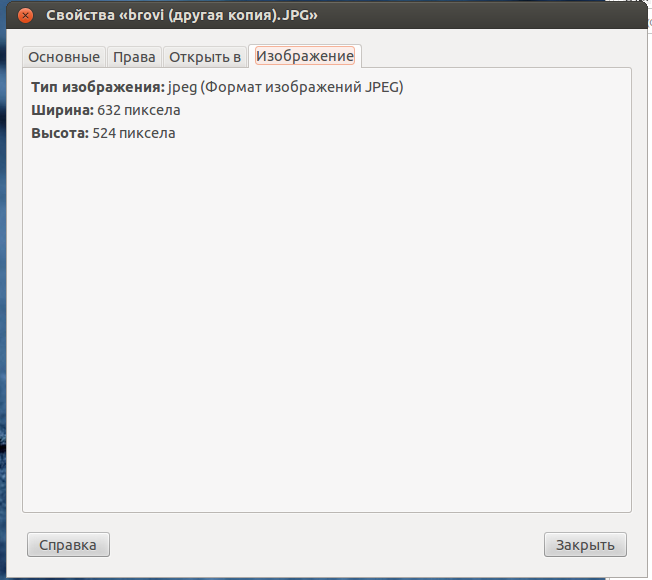

А затем взгляните на имеющийся файл.

Итак, код вируса от начала до конца найден. Теперь можно будет избавиться и от видоизменяющегося вируса, не нанося повреждений файлу. Для этого потребуется редактирующая EXIF утилита, к примеру, exiftools. Из имеющихся в этой программе атрибутов нам нажжен «-all=»/

Теперь прогоним картинку:

exiftool -h brovi.jpg

И удалим:

exiftools –all= brovi.jgp

В результате получаем:

Далее на базе найденного выше создаётся регулярное выражение.

find . -name '*.jpg' -exec exiftool -h {} \; | grep -o base64

Таким образом, можно узнать имеется ли вирус в файле.

Рассказывать о многочисленных вариациях регулярного выражения мы говорить не будем, а ограничимся перечислением основным проблем при его создании:

- Exiftools не может вернуть путь к не отредактированным файлам;

- Grep + cat отказываются открыть бинарники;

- Exiftools при редактировании файла создаёт его копии;

- Необходимо исключить не заражённые файлы в exif и ничего с ними не делать.

Ниже мы даём скрипт, учитывающий все подводные камни. Он работает медленно но способен обеспечить удаление всех вирусов с правильной работой самого изображения.

find . -type f \( -name '*\.jpg' -or -name '*\.png' -or -name '*\.jpeg' -or -name '*\.gif' -or -name '*\.JPG' -or -name '*\.PNG' -or -name '*\.JPEG' -or -name '*\.GIF' \) -exec grep -rl base64 {} \; -exec exiftool -all= {} \; -exec rm '{}_original' \;

Команда может быть сокращена до более понятного варианта:

find . -type f -regex ".*\.\(jpg\|jpeg\|gif\|png\|JPG\|JPEG\|GIF\|PNG\)" -exec grep -rl base64 {} \; -exec exiftool -all= {} \; -exec rm '{}_original' \;

Безусловно сначала:

sudo apt-get install libimage-exiftool-perl

Уместно для ветки Debian.

Во время лечения следует помнить, что удалению подлежит не только вирус, но и его последствия, шелл скрипта и все их копии.