Защита реестра от Malware программ

За всю свою историю Windows очень сильно пострадала от вредоносных программ. И уровень заражения на более старых операционных системах, где пользователи, обычно, не используют UAC (особенно на домашних ПК) и позволяют вредоносным программам, таким как вирусы, шпионские и троянские программы, создавать свои записи в реестре, которые затем дают им доступ к сердцу ПК, значительно выше.

Содержание:

Защита реестра от шпионских программ и вирусов

И по-прежнему домашние компьютеры страдают больше чем ПК на предприятиях. Как правило, на предприятии пользователь получает предварительно сконфигурированную, уже настроенную систему, которая в значительной степени «заблокирована», и оператор ПК не имеет необходимых прав для установки дополнительного программного обеспечения. Устанавливают или добавляют программное обеспечение только ИТ-специалисты и члены службы поддержки, и обычно это делается централизованно с помощью групповой политики. По умолчанию, пользователи регистрируются членами группы стандартных пользователей, что позволяет им вносить изменения только в своём профиле ПК. В некоторых ситуациях этот профиль фиксируется или ограничивает взаимодействие человека с системным реестром.

Члены рабочей или домашней группы в популярных у малых предприятий сетях с десятком ПК, часто настроены на совместное использование нескольких ресурсов, например, файлы, папки и принтеры. Эта небольшая общая сеть обеспечивает идеальную среду для совместного использования программного обеспечения, но в свою очередь, часто приводит к заражению вредоносным ПО всех входящих в неё компьютеров.

Риск заражения вредоносными программами и повреждение реестра у пользователей домашних ПК намного выше, и они менее осведомлены о своей уязвимости. Пользователи этой группы устанавливают программное обеспечение гораздо чаще и из различных источников, обычно с торрент-сайтов или файловых обменников. Как правило, домашний пользователь в качестве обычной учётной записи использует учётную запись администратора, игнорирует предупреждения системы безопасности и предназначенные для предотвращения несанкционированной установки программного обеспечения подсказки UAC, а ведь вредоносные программы довольно часто идут в комплекте с бесплатным или условно-бесплатным программным обеспечением.

Защита с помощью Windows Defender

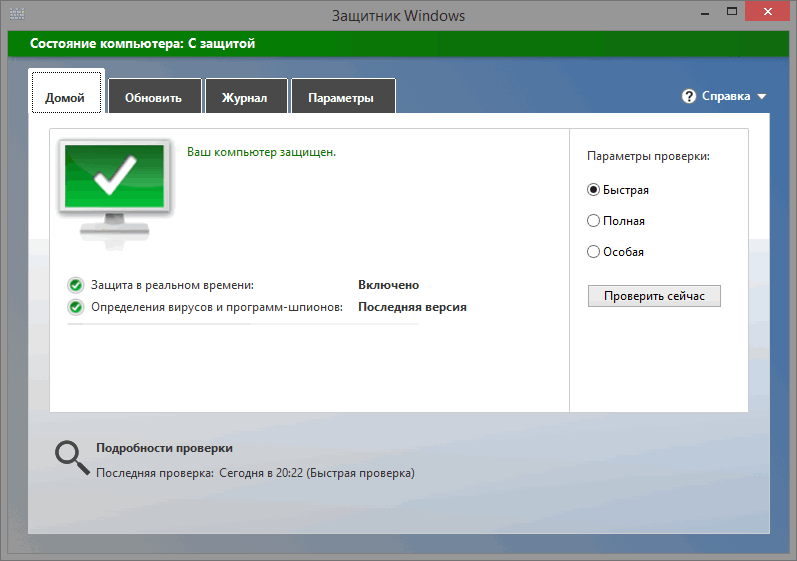

В Windows 8 и 8.1 встроена своя защита от вредоносного ПО под названием Windows Defender, которая для Windows 7 доступна в качестве дополнительной загрузки и называется Security Essentials. Этот пакет составляет главную внутреннюю защиту Windows от вирусов, вредоносных программ и шпионских атак, хотя безопасность системы в немалой степени зависит и от дополнительных компонентов Windows, например, SmartScreen. До тех пор, пока это программное обеспечение работает и у вас включена функция обновления Windows, ваш компьютер защищён, а Windows Defender следит за вашей системы в режиме реального времени.

Для того, чтобы убедиться, что ваша защита от вредоносных сигнатур актуальна, Windows Defender настроен для работы в фоновом режиме и выполняет сканирование в режиме реального времени, выполните следующие действия:

- Введите на стартовом экране Defender и нажмите Enter.

- Откроется Windows Defender.

- Проверьте состояние защиты в режиме реального времени (вкл/выкл).

- Проверьте состояние определений для вирусов и шпионского ПО.

- При необходимости нажмите кнопку «Обновить».

- Закройте Windows Defender.

Поскольку Microsoft, используя данные от миллионов компьютеров по всему миру, обновляет сигнатуры вредоносных программ через Windows Update, ваш ПК с Windows защищён от постоянной угрозы вредоносных программ.

Корпоративные клиенты, для защиты от вредоносных программ, настраивают свои ПК на обновление антишпионского программного обеспечения корпоративного уровня, что даёт больше возможностей для управления, такого как развёртывание и изоляция на основе карантина.

Введение контроля учётных записей UAC значительно снизило уровень заражения ПК, хотя вредоносные программы также продолжают развиваться и находят новые инновационные способы заражения компьютера.

Защита пользователя UAC

Контроль учётных записей UAC в этой статье мы уже упоминали, и хотим ещё раз подчеркнуть важность сохранения этой функции по умолчанию. UAC защищает не только реестр, но и всю систему Windows.

Большинство вредоносных заражений и повреждений реестра связано с выполняемыми на правах администратора задачами, самым доверенным статусом. С другой стороны, стандартные учётные записи пользователей, ограничены в своей способности вносить изменения в систему, даже предотвратить запуск подозрительных инструментов, которые могут быть использованы для нежелательных изменений, например, установке приложения, что тоже плохо.

Некоторые источники упоминают контроль учётных записей в качестве инструмента защиты системы от самого пользователя, но, к сожалению, владельцами домашних компьютеров он часто игнорируется. Как уже упоминалось, это в первую очередь происходит из-за отсутствия понимания того, что на самом деле UAC делает и как это влияет на общую стратегию защиты ПК, абсолютно необходимую в современном мире вычислительной техники. Грубо говоря, контроль учётных записей — это основное оружие против постоянно меняющейся угрозы со стороны вредоносных программ.

В рамках предприятия, простые пользователи UAC обычно не видят, так как не устанавливают программное обеспечение и не вносят изменения в систему. Эти задачи выполняют специалисты службы поддержки ИТ. ИТ специалисты имеют необходимые административные привилегии, инструменты и знания, чтобы правильно реагировать на запросы UAC.

Как уже упоминалось, большинство пользователей домашних ПК являются администраторами компьютера. Домашних энтузиастов UAC часто раздражает. Исследования показали, что в течение определённого времени, постоянные подсказки UAC дают обратный результат, пользователи не обращают внимание на предупреждения и вместо того, чтобы учесть эту просьбу, считают контроль учётных записей простым препятствием для пользовательских изменений.

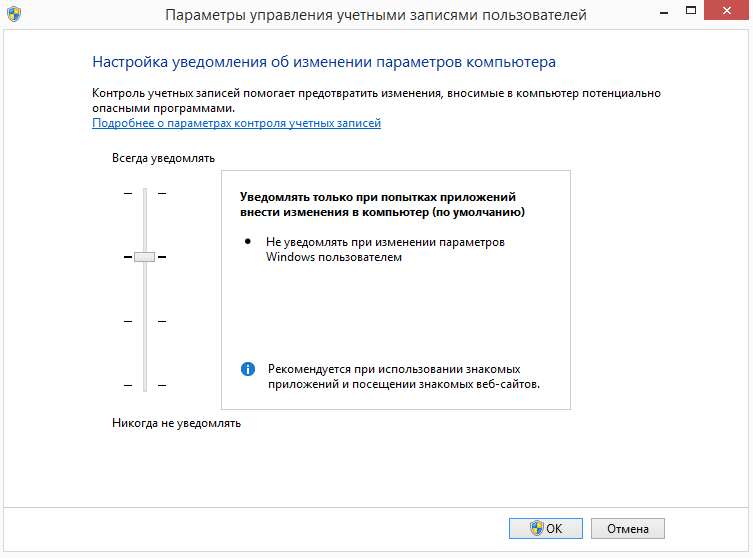

Однако, основная цель контроля учётных записей не раздражать пользователей. К счастью в Windows 8, в взаимодействие контроля учётных записей и пользователя были внесены некоторые изменения. Эта тонкая настройка, безусловно, приветствуется, но в основном может быть признана новыми пользователями Windows, которые не были разочарованы UAC с его появления в Windows Vista.

Для изменения параметров контроля учётных записей, введите на стартовом экране UAC и нажмите «Enter».

Стандартные учётные записи пользователей могут быть использованы для выполнения следующих задач:

- Запись на CD/DVD носители

- Изменение фонового рисунка рабочего стола

- Изменение часового пояса

- Изменение своего пароля учётной записи пользователя

- Настройка параметров доступа

- Настройка параметров питания

- Подключение к Wi-Fi или локальной сети

- Установка драйверов с Windows Update или те, которые поставляются с ОС Windows

- Установка обновлений из Центра обновления Windows

- Изменение параметров дисплея

- Соединение и настройка Bluetooth устройств и ПК

- Устранение неисправностей и диагностика сети

- Воспроизведение с CD/DVD носителей

- Восстановление собственных файлов из истории файлов

- Подключения к другому компьютеру с помощью удалённого рабочего стола

- Просмотр большинства настроек, хотя при попытке их изменить потребуется повышение прав.

Администраторы имеют больше возможностей - они могут читать, писать, выполнять, изменять все ресурсы и права доступа на ПК.

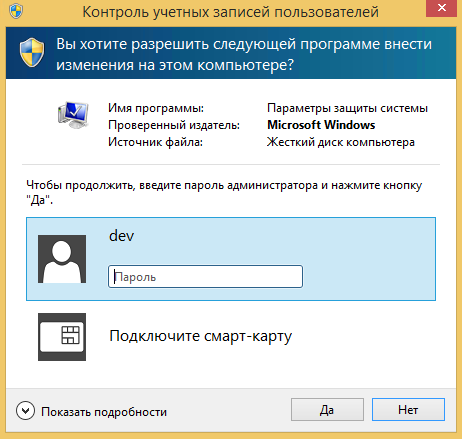

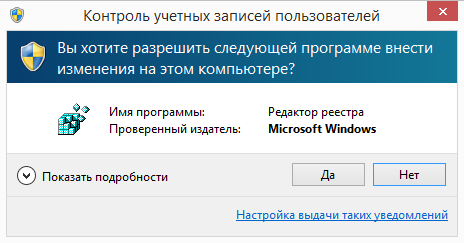

Одним из наиболее заметных аспектов контроля учётных записей является то, что даже администратор должен работать с рутинными стандартными разрешениями на уровне пользователя. Только тогда, когда он пытается выполнить административное задание появится всплывающее окно UAC, которое даёт понять, что задача требует административных прав на завершение операции (или отмены её). Этот принцип известен как режим одобрения администратором.

Дальше мы покажем различия между правами доступа и покажем, что может каждый тип пользователя при попытке выполнения задачи имеющей общесистемное значение.

Повышение прав UAC - Типы

Тип прав доступа — Описание

Consent (разрешение) - только администраторам в режиме одобрения основного администратора, когда они пытаются выполнить административную задачу

Credential (временное разрешение)- для обычных пользователей, когда они пытаются выполнить административные задачи.

Типичные сценарии, при которых обычному пользователю для выполнения задачи потребуется повышение прав до административных включают в себя следующее:

- Добавление или удаление учётной записи пользователя

- Переход в папку другого пользователя

- Изменение типов учётных записей пользователей

- Изменение настроек брандмауэра Windows

- Настройка автоматического обновления

- Настройка родительского контроля

- Установка драйверов для устройства

- Установка элементов управления ActiveX

- Установка и деинсталляция приложений

- Изменение параметров контроля учётных записей

- Перемещение или копирование файлов в директории Program Files или Windows

- Восстановление файлов резервных копий системы

- Расписание автоматизированных задач.

Для пользователей ОС Windows 8.1 и более поздних версий, отключение контроля учётных записей не возможно, оно фактически является неотъемлемой частью современной модели безопасности операционной системы. Но можно заставить его замолчать, переместив ползунок в самый низ (никогда не оповещать).

Рекомендуем объяснить пользователям, почему предупреждения контроля учётных записей предназначены для защиты операционной системы и лучше его держать включённым по умолчанию.