ARP заражение и спуфинг: обнаружение и предотвращение

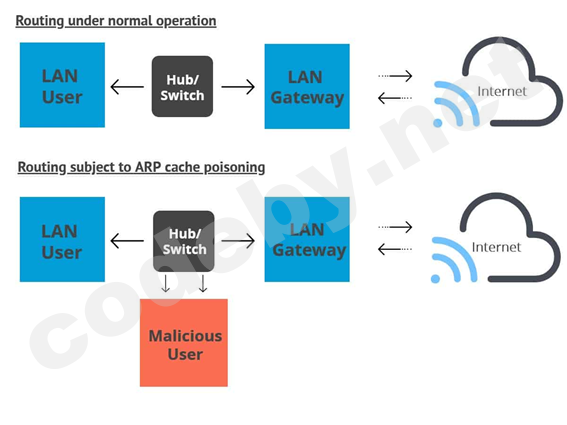

Под ARP понимается атака, предполагающая отправку по локальной сети поддельных ARP-месседжей. Цель такой атаки заключается в перенаправлении трафика с заранее запланированного хоста на хакера, то есть его перехвате. Отравление ARP осуществляется связыванием адреса МАС киберпреступника с адресом IP жертвы. Эффективными такие атаки могут быть исключительно против сетей, применяющих ARP. Данная технология зачастую применяется для инициирования наступательных действий, к примеру, атаки DoS.

Содержание:

ARP заражение и спуфинг

Что такое ARP?

Это протокол, связывающий адрес IP с адресом канального уровня соответствующего физического аппарата. В связи с тем, что IPv4 является самым популярным протоколом, АРП позволяет устранить разрыв, имеющийся между адресами МАС 48-разрядного типа и IPv4-адресами 32-разрядного типа. Он способен функционировать во всех имеющихся направлениях.

Связи адреса IP с адресом МАС сохраняются в таблице под названием кэш ARP. При попадании в пакетный шлюз, направляемый к узлу сети, щлюз для связки адреса МАС с его адресом IP применяет ARP.

После этого хостом запускается процесс поиска в кэшэ АРП. В случае нахождения им соответствующего адреса, адрес применяется для преобразования длины и формата пакета. Если найти правильный адрес не удаётся, ARP отправляет пакет запроса, запрашивающий прочие аппараты в локальной сети, известен ли им корректный адрес. Если аппарат отвечает посредством адреса, то при возникновении запросов из того же источника в будущем происходит обновление кэша.

Определение заражения

Для выявления заражения можно воспользоваться командной строчкой Виндовс, пакетным анализатором всевозможных пакетов, обладающих открытым исходным кодом (к примеру, XArp).

Командная строчка

Подтвердить или опровергнуть подозрения в заражении поможет командная строка. Открыть её требуется на правах админа. Для этого требуется открыть «Пуск», нажав кнопку Виндовс, а потом одновременно зажав Энтер, Shift. Crtl. В командную строчку введите «arp-1». После этого появится ARP таблица. Если в ней содержится пара адресов IP с равнозначным адресом МАС, то можно не сомневаться в том, что вы заражены.

Предотвращение заражения

Существует три методики защиты от отравления фалишивых пакетов:

- VPN;

- Шифрование;

- Фильтры пакетов.

VPN станет оптимальным вариантом защиты для физлиц. Но для крупной организации он не подойдёт. Если один пользователь устанавливает соединение, несущее опасность (к примеру, использует в поезде публичный Wi-Fi), то ВПН зашифрует данные. Это позволяет гарантировать их безопасность, поскольку в этом случае киберпреступнику будет виден лишь зашифрованный текст.

Протоколы шифрования, такие, как SSH способствуют уменьшению риска заражения. В случае шифрования трафика, хакер будет вынужден придумывать и предпринимать дополнительные шаги для обмана защиты браузера жертвы.

Пакетные фильтры осуществляют анализ каждого пакета, который отправляется по сети. Они способны заблокировать и отфильтровать вредоносные пакеты.